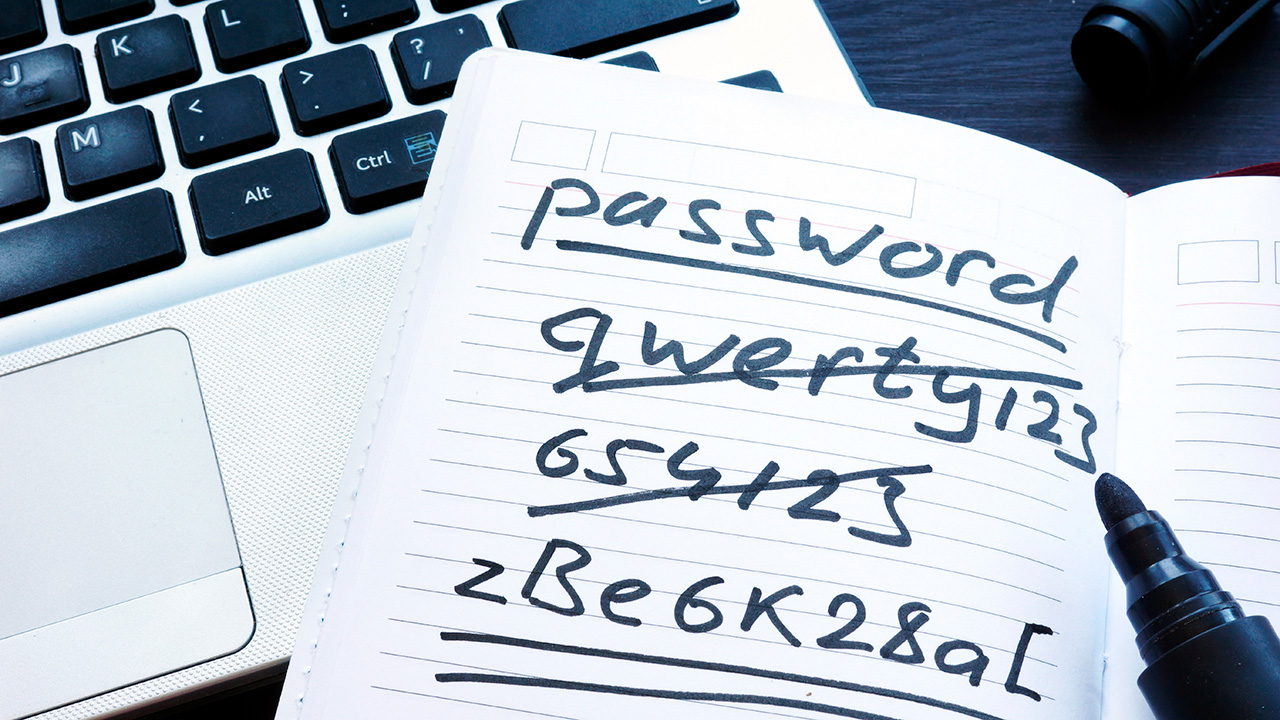

Las contraseñas o claves son uno de los elementos más importantes al hablar de la seguridad de nuestras cuentas en internet. Lamentablemente es necesario usarlas cada día en un mayor número de servicios, los que, a su vez, exigen cada vez hacerlas más complejas y con mayor variedad de caracteres. Es difícil recordarlas, por lo que muchas personas escriben sus claves o usan la misma en distintos sitios, conductas no seguras. Esto es muy peligroso, ya que los delincuentes roban y venden contraseñas de sitios que muchas veces los usuarios ya ni recuerdan haber usado, y que son menos seguros, pero que con la combinación obtenida podrían acceder a otros portales.

En vista de lo anterior, Sebastián Yoma, gerente de Ciberseguridad de Arkavia, recomienda -como buenas prácticas de seguridad- nunca difundir las propias claves con otras personas, junto con reducir la posibilidad de un hackeo manteniendo los sistemas actualizados y usar los accesos biométricos de los smartphones que cuenten con esa opción, ya que “son mecanismos más seguros que una contraseña”.

Esa es la base del denominado credential stuffing , “una de las técnicas más comunes para ‘vulnerar’ cuentas de usuarios”, indica Walter Montenegro, gerente de Ciberseguridad de Cisco Chile. El modus operandi de los atacantes consiste en “que obtienen pares de usuario y contraseña de algún sitio expuesto o vulnerado, y de manera automatizada -mediante técnicas de fuerza bruta- prueban esas combinaciones en distintos sitios, hasta que puedan ingresar a alguna cuenta”.

De hecho, todos deberíamos revisar si nuestros e-mails han sido parte de aquellos difundidos o robados en la web. Una forma de hacerlo es chequear en el sitio haveibeenpwned.com, explica Cecilia Pastorino, especialista en Seguridad Informática de Eset Latinoamérica. Esa página web actualiza una base de datos con los correos electrónicos que se conoce que han sido víctimas de filtraciones masivas de información. Por eso, si su e-mail aparece como vulnerado, debe correr a cambiar sus claves.

Una forma de enfrentar esta amenaza es usar un password manager , o administrador de contraseñas.

Una clave para gobernarlas a todas

“Los administradores de contraseñas son programas que permiten resguardarlas de forma segura”, describe la especialista de Eset. Y añade que funcionan “creando un archivo cifrado y protegido por una única contraseña maestra (la cual debe ser muy segura, de al menos 16 caracteres con letras, números y símbolos), dentro del cual el usuario almacena las contraseñas de sus diferentes cuentas y servicios”.

“Son una especie de ‘caja fuerte’ de contraseñas que nos permiten almacenar otro tipo de información de manera segura, como datos bancarios, números de tarjetas de crédito”, indica Felipe Mancini, gerente general de Asimov Consultores.

De este tipo de apps existen versiones gratuitas y pagadas. Entre las más populares están Dashlane, LastPass, 1Password y Passbolt. “Algunos son parte del sistema operativo, como Keychain en Mac OSX, y también los navegadores de internet, como Firefox y Chrome, cuentan con funcionalidades y complementos de password managers “, comenta Yoma.

Siempre usar más de un factor de autenticación

Francisco Fernández, gerente general de Avantic, comenta asimismo sobre la denominada autenticación de dos factores, “una herramienta ofrecida por diversos proveedores y servicios online , cuya función principal es sumar una capa de seguridad adicional al proceso de inicio de sesión del usuario cuando emplea alguna de sus cuentas”.

Un ejemplo son los cajeros automáticos, detalla Pastorino, porque “el usuario debe ingresar una tarjeta de débito (algo que tiene) y luego una clave o pin (algo que sabe)”.

Son factores de comprobación de la identidad del usuario que se suman a su contraseña habitual. Una de sus formas, añade, es el envío de una OTP, “clave de un solo uso”, en inglés, la que puede ser enviada a la cuenta de e-mail o el número de teléfono -a través de SMS- con los que el usuario se registró. “Para más seguridad, se pueden utilizar tokens físicos, electrónicos o tarjetas de coordenadas, tal como lo utilizan los bancos”, añade Fernández.

Más aún, algunos bancos, por ejemplo, “solicitan una tercera clave, la que es enviada vía SMS al celular para que el dueño de la cuenta verifique por medio de un código de autorización”, complementa Mancini.